در اين پایان نامه، راه هاي نفوذ به شبكه هاي كامپيوتري و روش هاي مقابله با آنها معرفي مي گردد. به طور كلي روش هاي تشخيص نفوذ به تشخيص سوء استفاده و تشخيص رفتار غيرعادي تقسيم مي شوند. در روش هاي تشخيص سوء استفاده از الگوهاي نفوذ شناخته شده براي شناسايي نفوذها استفاده مي شود، در حالي كه در روش هاي تشخيص رفتار غيرعادي، رفتار عادي ...

دانلود مقاله فارسی 1395 داده های بزرگ—بررسی ارتباط رایانش ابری، داده های بزرگ و اینترنت اشیاء– Big Data Cloud IoT

نوع مطلب: مقاله کنفرانس زبان مطلب: فارسی قالب مطلب: پی دی اف ( PDF ) تعداد صفحات: 8 سال انتشار: اردیبهشت ماه 1395 محل انتشار: سومین کنفرانس ملی توسعه علوم مهندسی چکیده رایانش ابری یک تکنولوژی است که با هدف مرتفع ...

عنوان انگلیسی مقاله: Global data mining: An empirical study of current trends, future forecasts and technology diffusionsعنوان فارسی مقاله: ترجمه مقاله داده کاوی جهانی: مطالعه تجربی از روند فعلی پیش بینی آینده و انتشار فناوریدسته: مقالات علمی و ISIفرمت فایل ترجمه شده: WORD (قابل ویرایش)تعداد صفحات فایل ترجمه شده: 29

ترجمه ی سلیس و روان مقاله آماده ی خرید می باشد.

چکیده:

با ...

تکنیک های داده کاوی Data Mining Techniques

گزارش کامل، منظم، دقیق و مناسب برای مقطع کارشناسی ارشد (فایل Word)

...

خوشه بندی در داده کاوی

گزارش سمینار کارشناسی ارشد رشته مهندسی کامپیوتر گرایش نرم افزار

...

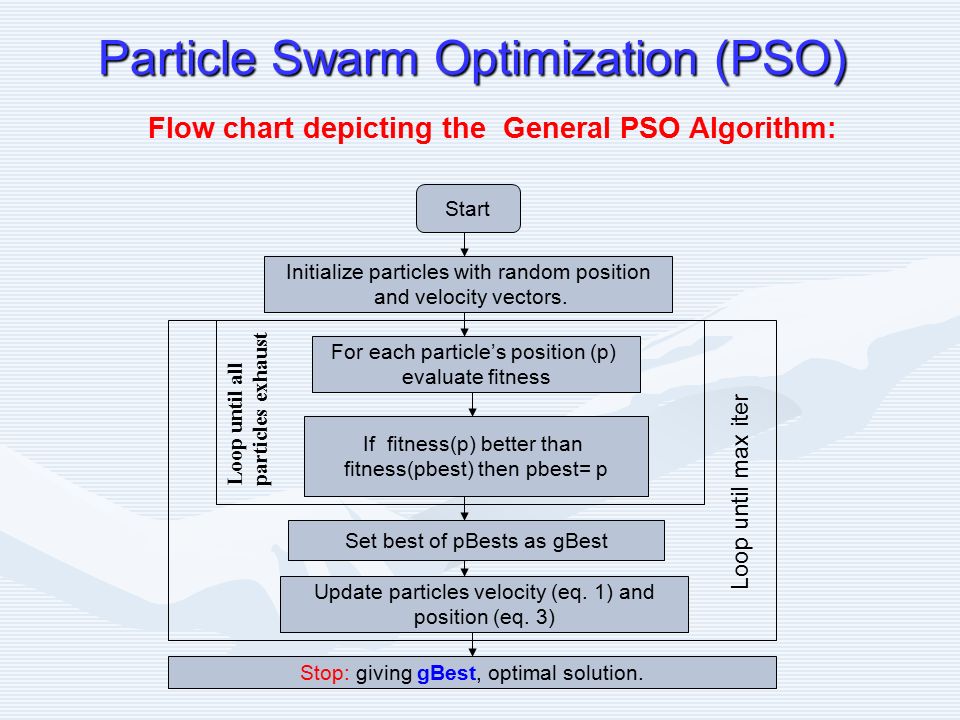

تعیین پارامترها و شاخص های شناسایی مشترکین اثرگذار بر تلفات غیرفنی و لوازم دستکاری شده با استفاده از

سمینار کامل کارشناسی ارشد همراه با شکل، نمودار، جدول، پاورقی و منابع

...

کاوش قوانین وابستگی در جریانات سریع داده

سمینار کارشناسی ارشد

...

شیوه ای نوین برای انتخاب سبد سهام بهینه از طریق روشهای های داده کاوی

این پروژه در 65 صفحه و با فرمت ورد و بدون نیاز به ویرایش و بصورت جامع و کامل تهیه و تنظیم شده است

...

Text Mining متن کاوی

گزارش تحقیقاتی مقطع کارشناسی ارشد کامپیوتر

...

راهنمای جامع جوملا

راهنمای جامع جوملا تحقیق و جزوه ساده < ارزيابي كاركرد و كارايي فيلتر پرس – دستگاه تصفيه > رشته مدیریت با word

تحقیق و جزوه ساده < ارزيابي كاركرد و كارايي فيلتر پرس – دستگاه تصفيه > رشته مدیریت با word کتاب صوتی تبریز مه الود قسمت 3

کتاب صوتی تبریز مه الود قسمت 3 جزوه حل عددی معادلات انتگرال استاد عباس محمدی

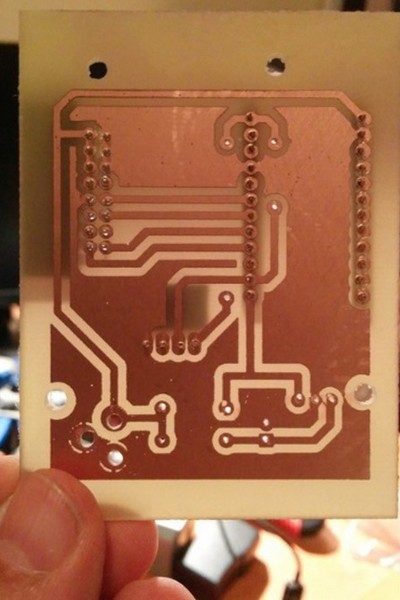

جزوه حل عددی معادلات انتگرال استاد عباس محمدی آموزش نحوه تهیه مدار چاپی

آموزش نحوه تهیه مدار چاپی دانلود جزوه خلاصه کتاب شیمی فیزیک اتکینز + حل المسائل زبان انگلیسی- pdf

دانلود جزوه خلاصه کتاب شیمی فیزیک اتکینز + حل المسائل زبان انگلیسی- pdf آموزش میکرو کنترلر avr به زبان c

آموزش میکرو کنترلر avr به زبان c![دانلود جزوه خلاصه [سیستمهای اطلاعاتی حسابداری] - دکتر محسن دستگیر و دکتر علی سعیدی + 100 نمونه سوال تشریحی با جواب](https://4kia.ir/s4/img_project/45736_1661065263.jpg) دانلود جزوه خلاصه [سیستمهای اطلاعاتی حسابداری] - دکتر محسن دستگیر و دکتر علی سعیدی + 100 نمونه سوال تشریحی با جواب

دانلود جزوه خلاصه [سیستمهای اطلاعاتی حسابداری] - دکتر محسن دستگیر و دکتر علی سعیدی + 100 نمونه سوال تشریحی با جواب فونت های پرکاربرد فارسی

فونت های پرکاربرد فارسی به صورت پاور پوینت و 10 دوره نمونه سوال با پاسخنامه](https://4kia.ir/s4/img_project/45736_1633345161.jpg) دانلود جزوه [آموزش و پرورش ابتدایی، راهنمایی و متوسطه](احمد صافی) به صورت پاور پوینت و 10 دوره نمونه سوال با پاسخنامه

دانلود جزوه [آموزش و پرورش ابتدایی، راهنمایی و متوسطه](احمد صافی) به صورت پاور پوینت و 10 دوره نمونه سوال با پاسخنامه